Network address translation

En réseau informatique, on dit qu'un routeur fait du network address translation (NAT, « traduction d'adresse réseau »[1] ou parfois « translation d'adresse réseau »[2]) lorsqu'il fait correspondre des adresses IP à d'autres adresses IP. En particulier, un cas courant est de permettre à des machines disposant d'adresses privées qui font partie d'un intranet et ne sont ni uniques ni routables à l'échelle d'Internet, de communiquer avec le reste d'Internet en utilisant vers l'extérieur des adresses externes publiques, uniques et routables.

Ainsi, il est possible de faire correspondre une seule adresse externe publique visible sur Internet à toutes les adresses d'un réseau privé, afin de pallier l'épuisement des adresses IPv4.

La fonction NAT dans un routeur de service intégré (ISR) traduit une adresse IP source interne en adresse IP globale.

Ce procédé est très largement utilisé par les box internet (ou modem routeur) des fournisseurs d’accès pour cacher les ordinateurs personnels derrière une seule identification publique. Il est également utilisé de façon similaire dans des réseaux privés virtuels.

Exemple[modifier | modifier le code]

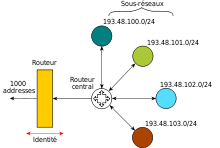

Un campus est composé de 1 000 hôtes (ordinateurs, imprimantes, etc.), répartis dans 4 sous-réseaux. Sans utilisation du NAT, un tel campus nécessiterait l'attribution de presque 1 000 adresses IPv4 uniques et routées.

En connectant un tel campus à Internet via un routeur qui implémente NAT, il est possible de changer le plan d'adressage interne et d'utiliser des adresses non uniques (utilisées ailleurs dans le monde) et non routables sur Internet (voir RFC 1918[3]). On parle aussi d'adresses publiques (uniques au monde) et privées (uniques seulement dans le réseau privé). Un des buts du NAT est de rendre les adresses privées invisibles depuis Internet.

On n'assignera que quelques centaines d'adresses à l'ensemble des adresses externes du NAT, sachant que les imprimantes (et certains autres équipements) n'ont pas besoin de communiquer avec l'extérieur de façon permanente (donc leurs adresses n'ont pas besoin d'être traduites).

Le NAT permet donc de diminuer significativement le nombre d'adresses IP uniques utilisées.

Implémentation du NAT[modifier | modifier le code]

Les correspondances entre les adresses privées (internes) et publiques (externes) sont stockées dans une table sous forme de paires (adresse interne, adresse externe). Lorsqu'une trame est émise depuis une adresse interne vers l'extérieur, elle traverse le routeur NAT qui remplace, dans l'en-tête du paquet TCP/IP, l'adresse de l'émetteur par l'adresse IP externe. Le remplacement inverse est fait lorsqu'une trame correspondant à cette connexion doit être routée vers l'adresse interne. Aussi, on peut réutiliser une entrée dans la table de correspondance du NAT si aucun trafic avec ces adresses n'a traversé le routeur pendant un certain temps (paramétrable).

| IP interne | IP externe | Durée (s) | Réutilisable ? |

|---|---|---|---|

| 10.101.10.20 | 193.48.100.174 | 1 200 | non |

| 10.100.54.251 | 193.48.101.8 | 3 601 | oui |

| 10.100.0.89 | 193.48.100.46 | 0 | non |

Voici par exemple une table de NAT simplifiée. On supposera qu'une entrée pourra être réclamée si la traduction n'a pas été utilisée depuis plus de 3 600 secondes.

La première ligne indique que la machine interne, possédant l'adresse IP 10.101.10.20 est traduite en 193.48.100.174 quand elle converse avec le monde extérieur. Elle n'a pas émis de paquet depuis 1 200 secondes, mais la limite étant 3 600, cette entrée dans la table lui est toujours assignée. La seconde machine est restée inactive pendant plus de 3 600 secondes, elle est peut-être éteinte, une autre machine peut reprendre cette entrée (en modifiant la première colonne puisqu'elle n'aura pas la même IP interne). Enfin, la dernière machine est actuellement en conversation avec l'extérieur, le champ de Durée étant 0.

La plupart des pare-feu et routeurs implémentent le NAT pour permettre à plusieurs machines de partager une seule adresse IP publique.

Bénéfices du NAT[modifier | modifier le code]

Les adresses internes peuvent être choisies parmi les adresses définies dans la RFC 1918. Ainsi plusieurs sites peuvent avoir le même adressage interne et communiquer entre eux en utilisant ce mécanisme. Étant donné que les adresses internes sont réutilisées, on économise des adresses IP publiques, dont l'occupation, en IPv4, arrive à saturation.

On peut avoir moins d'adresses dans l'ensemble des adresses externes que ce qu'on a comme adresses IP à l'intérieur du réseau, si l'on met en place un mécanisme permettant de récupérer des adresses inutilisées après un certain temps (on appelle ceci un bail). Plus précisément, si une entrée dans la table des traductions n'est pas utilisée pendant un certain temps (paramétrable dans le serveur DHCP du réseau), cette entrée peut-être réutilisée : une autre machine avec une adresse interne va récupérer l'adresse externe.

On estime parfois que le NAT apporte un bénéfice du point de vue de la sécurité car les adresses internes sont dissimulées. La sécurité des équipements derrière un NAT n'est cependant pas supérieure à celle qu'un pare-feu à états peut fournir[4].

Problèmes inhérents[modifier | modifier le code]

Bien que certaines applications s'en accommodent sans difficulté, le NAT n'est pas transparent vis-à-vis des applications du réseau et reporte une complexité additionnelle sur le fonctionnement des applications (RFC 2993[5], RFC 3027[6]) :

- Les communications entre postes qui se situent derrière des NAT posent un problème, c'est le cas des protocoles pair à pair.

- La fragmentation éventuelle des paquets dans le réseau pose également un problème quand un NAT est traversé, car il n'est pas possible pour un hôte qui reçoit des fragments avec le même fragment id et des adresses IP source identiques d'identifier qu'ils appartiennent en réalité à deux hôtes différents derrière un NAT.

- Certains protocoles, comme rlogin, imposent que le port source soit fixé à 512. La traversée d'un NAT empêche alors plus d'une session sortante par adresse publique.

- IPSec pose également des problèmes lors de la traversée d'un NAT dans la mesure où l'en-tête authentifié par Authentication Header est altéré par le NAT.

- Le protocole X Window pose également un problème, car les connexions TCP sont initiées par les clients vers l'affichage.

- rsh et rlogin utilisent un socket initié par le serveur vers le client pour l'erreur standard.

Un problème majeur se pose lorsqu'un protocole de communication transmet l'adresse IP de l'hôte source dans un paquet, ou des numéros de ports. Cette adresse n'étant pas valide après avoir traversé le routeur NAT, elle ne peut être utilisée par la machine destinataire. Ces protocoles sont dits « passant difficilement les pare-feu », car ils échangent au niveau applicatif (FTP) des informations du niveau IP (échange d'adresses) ou du niveau TCP (échange de ports), ce qui transgresse le principe de la séparation des couches réseaux.

Quelques protocoles de ce type sont : FTP, H.323, les protocoles faisant du poste-à-poste (IRC-DCC), les protocoles de gestion de réseau, DNS, certains messages ICMP, traceroute, le protocole SIP.

Pour pallier cet inconvénient, les routeurs NAT doivent inspecter le contenu, ils font alors office de passerelle applicative (Application-Level Gateway, ALG) et manipulent des paquets qui les traversent pour remplacer les adresses IP spécifiées par les adresses externes. Cela implique de connaître le format du protocole.

Le NAT ne fait que participer à la politique de sécurité du site, et ce n'est pas son objectif principal : une fois la traduction établie, elle est bidirectionnelle. Le NAT n'est donc pas un substitut au pare-feu.

Le hairpinning est un problème du NAT.

Différents types de NAT[modifier | modifier le code]

La pénurie d'IPv4 publiques rend nécessaire l'utilisation d'IP privées. Mais ces dernières obligent à utiliser du NAT, comme elles ne sont pas routables sur Internet (voir RFC1918).

Par exemple, sans NAT, un ping fait depuis une IP privée (PC domestique) vers une IP publique (site web) va fonctionner dans le sens aller, mais pas dans le sens retour. En effet, le serveur du site web ne sait pas où se situe l'IP privée où retourner le paquet et donc le jette.

Le NAT permet de pallier ce problème. C'est le routeur-frontière entre réseau privé et réseau public qui s'en charge.

En revanche, le NAT masque le réseau privé d'Internet : ses machines ne sont pas accessibles facilement depuis Internet (sauf NAT statique).

En synthèse, les trois principaux types de NAT utilisés sont :

1. Le NAT statique (à une IP privée correspond une IP publique). Pour un accès permanent à une ressource sur un réseau privé depuis Internet. Utilisé pour un serveur web s'il est contraint d'être placé sur un réseau privé. Annule le bénéfice des IP privées car ne diminue pas le besoin en IP publiques.

2. Le NAT dynamique avec pool d'adresses (à N IP privées correspondent X IP publiques avec X ≤ N). Le PAT lui est préféré (pool réduit à 1 adresse).

3. Le NAT dynamique avec surcharge = NAT overload = PAT (à N IP privées correspond une seule IP publique). C'est celui utilisé par les Box Internet grand public.

Source : CiscoMadeSimple.be - Configuration du NAT sur un routeur Cisco

Dans le détail :

NAT statique[modifier | modifier le code]

Où un ensemble d'adresses internes fait l'objet d'une traduction vers un ensemble de même taille d'adresses externes. Ces NAT sont dites statiques car l'association entre une adresse interne et son homologue externe est statique (première adresse interne avec première externe…). La table d'association est assez simple, de type un pour un et ne contient que des adresses. Ces NAT servent à donner accès à des serveurs en interne à partir de l'extérieur.

Il existe trois types de NAT statiques :

- NAT statique unidirectionnel qui transfèrent uniquement les connexions de l'extérieur vers l'intérieur (attention, les paquets de retour sont aussi transférés). Le plus souvent lorsque la machine interne initie une connexion vers l'extérieur la connexion est traduite par une autre NAT dynamique.

- NAT statique bidirectionnel qui transfèrent les connexions dans les deux sens.

- NAT statique PAT (Port Address Translation du port serveur). Conjonction d'une NAT statique uni ou bidirectionnelle et d'une traduction du port serveur. Le nom PAT vient du fait que le port serveur/destination est transféré ; à ne pas confondre avec la NAT dynamique PAT. Le Port Address Translation (PAT) permet d'associer de façon statique/fixe (et non pas dynamique comme dans le NAT de base) un port TCP ou UDP sur l'interface du routeur côté Internet à un hôte interne à partir du couple d'informations : adresse IP et port TCP/UDP. On parle aussi de NAT Statique, ou de Port Forwarding. Dans le NAT statique ou PAT, le port TCP/UDP associé est fixé. Il sera le même à chaque transmission d'informations depuis l'hôte intranet vers un hôte Internet. Cela même dans le cas d'une transmission inverse. Donc si le routeur reçoit un paquet sur le port TCP/UDP indiqué, il va effectuer une translation de ce paquet pour le transmettre à l'hôte intranet et sur le port TCP/UDP de cet hôte intranet. Par principe le PAT est une faille de sécurité car il permet à des hôtes sur Internet de joindre des hôtes dans l'intranet. Pour éviter cela, il est fortement conseillé de ne pas utiliser des hôtes de la zone intranet, mais plutôt ceux de la zone DMZ qui abrite des serveurs configurés et protégés pour accueillir des connexions extérieures contrairement à la zone intranet.

NAT dynamique[modifier | modifier le code]

Où un ensemble d'adresses internes est transféré dans un plus petit ensemble d'adresses externes. Ces NAT sont dites dynamiques car l'association entre une adresse interne et sa contrepartie externe est créée dynamiquement au moment de l'initiation de la connexion. Ce sont les numéros de ports qui vont permettre d'identifier la traduction en place : le numéro du port source (celui de la machine interne) va être modifié par le routeur. Il va s'en servir pour identifier la machine interne.

Il existe plusieurs types de NAT dynamiques :

- NAT dynamique PAT (Port Address Translation du port client/source), où les adresses externes sont indifférentes (le plus souvent la plage d'adresses que votre fournisseur d'accès vous a attribuée). Le nom PAT vient du fait que le port source est modifié ; à ne pas confondre avec la NAT statique PAT.

- Dont Masquerading ou NAT Overload, où l'adresse IP du routeur est seule utilisée comme adresse externe. Le masquerading est donc un sous-cas de la dynamique PAT. Permet de translater plusieurs adresses IP privées par une adresse IP publique, en attribuant des numéros de ports source distincts par IP privée.

- NAT pool de source est la plus vieille des NAT. La première connexion venant de l'intérieur prend la première adresse externe, la suivante la seconde, jusqu'à ce qu'il n'y ait plus d'adresse externe. Dans ce cas exceptionnel le port source n'est pas modifié. Ce type de NAT n'est plus utilisé.

- NAT pool de destination permet de faire de la répartition de charge entre plusieurs serveurs. Peu d'adresses externes sont donc associées avec les adresses internes des serveurs. Le pare-feu se débrouille pour répartir les connexions entre les différents serveurs.

Autre façon de catégoriser le NAT[modifier | modifier le code]

- NAT de source où seule la source est traduite. Les NAT de source sont donc par exemple :

- NAT dynamique PAT,

- NAT dynamique masquerading,

- NAT dynamique pool de source

- NAT de destination où seule la destination est traduite. Les NAT de destination sont donc par exemple :

- NAT statique unidirectionnelle (peut, mais dans de rares cas, être une NAT de source),

- NAT dynamique pool de destination

- NAT de service ou port permet de changer le port serveur de la connexion. Ce type de NAT est très souvent mixé avec les autres types de NAT.

Quelques subtilités :

- Pour les types source et destination seule la direction du premier paquet d'une connexion est prise en compte (oubliez les paquets retours).

- Les règles de NAT statiques bidirectionnelles ne sont classables, ni en source, ni en destination car elles font les deux.

- On peut mixer les trois types de NAT, les quatre possibilités étant envisageables (S+D, S+P, D+P, S+D+P). Quand source et destination sont mixées on parle de NAT double.

Carrier Grade NAT[modifier | modifier le code]

En raison de l'épuisement des adresses IPv4, les fournisseurs d'accès à Internet envisagent le recours à des NAT à grande échelle (carrier-grade NAT ou large scale NAT), ce qui n'est pas sans conséquence sur certaines applications.

Traversée des NAT[modifier | modifier le code]

À défaut de configuration explicite, les NAT rejettent généralement les connexions entrantes, ce qui cause des problèmes notamment pour les applications pair à pair.

Deux protocoles ont été développés pour permettre à des postes clients de demander l'ouverture et la redirection de ports déterminés au routeur NAT :

- Simple Traversal of UDP through NATs (STUN, RFC 3489[7])

- Universal Plug and Play (UPnP) via le Internet Gateway Device Protocol (en)

Des logiciels comme Skype utilisent d'autres techniques pour la communication entre pairs derrière des NAT[8]. pwnat[9] utilise une variante qui fait usage de messages ICMP pour la découverte du client.

NAT et IPv6[modifier | modifier le code]

L'IETF décourage le NAT avec IPv6 en raison des problèmes inhérents et du fait que l'espace d'adresse IPv6 est tel que l'économie d'adresse n'est pas nécessaire[10].

Notes et références[modifier | modifier le code]

- Cet article est partiellement ou en totalité issu de l'article intitulé « Port Address Translation » (voir la liste des auteurs).

- « traduction d'adresses de réseau », Grand Dictionnaire terminologique, Office québécois de la langue française (consulté le ).

- Aurélie Quidelleur et Stéphane Lohier, Le réseau Internet : Des services aux infrastructures, , 392 p. (ISBN 978-2-10-056081-3, lire en ligne), p. 140.

- (en) « Address Allocation for Private Internets », Request for comments no 1918,

- (fr) Stéphane Bortzmeyer, « La traduction d'adresses (NAT) apporte-t-elle vraiment de la sécurité ? », (consulté le )

- (en) « Architectural Implications of NAT », Request for comments no 2993,

- (en) « Protocol Complications with the IP Network Address Translator », Request for comments no 3027,

- (en) « STUN - Simple Traversal of User Datagram Protocol (UDP) Through Network Address Translators (NATs) », Request for comments no 3489,

- (en) An Analysis of the Skype Peer-to-Peer Internet Telephony Protocol[PDF], Salman A. Baset et Henning Schulzrinne, .

- pwnat.

- RFC 3002 P26

Voir aussi[modifier | modifier le code]

Articles connexes[modifier | modifier le code]

- Internet Protocol

- Adresse IP

- Routeur

- Hairpinning

- Pare-feu

- Protocole réseau passant difficilement les pare-feu

- Principe de bout-à-bout

Liens externes[modifier | modifier le code]

- RFC 1631 - The IP Network Address Translator (NAT)

- RFC 1918 - Address Allocation for Private Internets

- RFC 2663 - IP Network Address Translator (NAT) Terminology and Considerations

- RFC 2709 - Security Model with Tunnel-mode IPsec for NAT Domains

- RFC 2993 - Architectural Implications of NAT

- RFC 3022 - Traditional IP Network Address Translator (Traditional NAT)

- RFC 3027 - Protocol Complications with the IP Network Address Translator (NAT)

- RFC 3235 - Network Address Translator (NAT)-Friendly Application Design Guidelines

- RFC 3715 - IPsec-Network Address Translation (NAT) Compatibility

- RFC 3947 - Negotiation of NAT-Traversal in the IKE

- RFC 5128 - State of Peer-to-Peer (P2P) Communication across Network Address Translators (NATs)

- (en) NAT and Networks

- (fr) La NAT dans tous ses détails